|

丂仧丂AAA偲偼

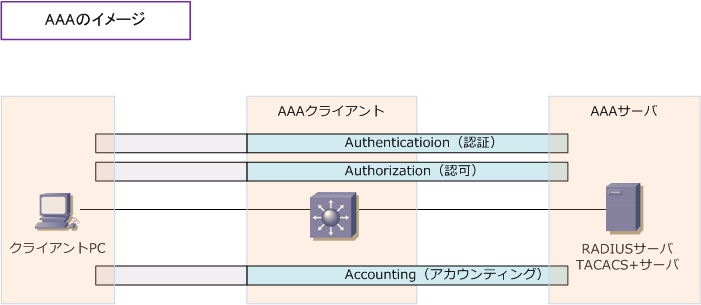

丂AAA偲偼丄Authentication乮擣徹乯Authorization乮擣壜乯丄Accounting乮傾僇僂儞僥傿儞僌乯偺棯徧偺

丂偙偲偱偁傝丄偙傟傜3偮偺堎側傞僙僉儏儕僥傿婡擻傪愝掕偡傞偨傔偺傾乕僉僥僋僠儍忋偺榞慻傒偺偙偲偱偡丅

| AAA |

愢柧 |

| Authentication |

丂擣徹偱偼丄儐乕僓ID/僷僗儚乕僪丄僨僕僞儖徹柧彂側偳偺桳岠側僋儗僨儞僔儍儖乮怣梡忣曬乯傪

丂妋擣偟惓摉側儐乕僓偱偁傞偐傪寛掕偡傞丅偙偺乽擣徹乿傪峴偆嵺偵僐儅儞僪愝掕偱慖戰偝傟偨

丂僙僉儏儕僥傿僾儘僩僐儖偵墳偠偰乽僠儍儗儞僕/儗僗億儞僗丄埫崋壔乿摍傕採嫙偝傟傞帪偑偁傞丅

|

| Authorization |

丂擣壜偱偼丄擣徹偵惉岟偟偨儐乕僓偵懳偟偰採嫙偡傞尃尷乮僱僢僩儚乕僋僒乕價僗乯傪惂尷偡傞丅

丂椺偊偽丄儐乕僓偑敪峴壜擻側僐儅儞僪傪惂尷偟偨傝丄僱僢僩儚乕僋偺傾僋僙僗斖埻傪惂尷偱偒傞丅

丂儐乕僓偵擣壜偝傟傞僞僗僋偼丄儐乕僓傑偨偼僌儖乕僾偵娭楢偯偗傜傟傞傾僩儕價儏乕僩乮懏惈乯

丂偵傛傝掕媊偝傟傞丅偙傟傜偼儘乕僇儖偵愝掕偟偨傝丄TACACS+ / RADIUS僒乕僶偱愝掕偱偒傞丅

|

| Accounting |

丂傾僇僂儞僥傿儞僌偱偼丄擣徹偵惉岟偟偨儐乕僓偵懳偟偰忣曬傪廂廤偡傞丅嬶懱揑偵偼丄椺偊偽

丂婡婍偵儘僌僀儞偟偨儐乕僓丄傑偨偼丄僱僢僩儚乕僋傾僋僙僗偟偨儐乕僓偑擖椡偟偨僐儅儞僪丄

丂愙懕帪娫丄僔僗僥儉僀儀儞僩摍偺忣曬傪僞僀儉僗僞儞僾傪偮偗偰儘僌偵婰榐偡傞偙偲偑偱偒傞丅

丂廂廤偟偨忣曬偼RADIUS僒乕僶側偳偵憲怣偟偰娗棟偟偰壽嬥丄娔嵏丄儗億乕僩嶌惉偵棙梡偝傟傞丅

|

丂AAA偺幚憰偼丄尰嵼偺婇嬈僱僢僩儚乕僋偱偼IEEE802.1X擣徹偲僙僢僩偱傛偔巊梡偝傟傑偡丅傑偨丄AAA偑

丂Cisco儖乕僞傗Catalyst僗僀僢僠側偳偱幚憰偝傟傞応崌丄僙僢僩偱RADIUS僒乕僶傗TACACS+僒乕僶偑巊梡

丂偝傟傑偡丅傾僇僂儞僥傿儞僌偵偮偄偰偼尰嵼偺婇嬈僱僢僩儚乕僋偱偼乽壽嬥乿偲偄偆宍偱棙梡偝傟傞偙偲偼

丂傎偲傫偳側偔丄愙懕帪偺儘僌側偳偺忣曬廂廤偺嵺偵巊梡偝傟傞偙偲偑懡偄偱偡丅

丂丂丂

丂忋恾偺僀儊乕僕恾偱偼丄AAA僒乕僶偲偟偰乽RADIUS僒乕僶偲TACACS+僒乕僶乿傪搊応偝偣偰偄傑偡偑丄

丂AAA偱偼儕儌乕僩僒乕僶擣徹偩偗偱側偔丄儘乕僇儖擣徹傕壜擻偱偁傞偙偲偐傜丄擣徹僒乕僶傪巊梡偟側偄

丂AAA偺幚憰傕壜擻偱偡丅偨偩偟儘乕僇儖擣徹偱偼丄AAA偱幚憰偱偒傞斖埻丄奼挘惈丄廮擃惈偑朢偟偄偱偡丅

丂仧丂AAA傪幚憰偡傞棙揰

| AAA偺棙揰 |

愢柧 |

| 廤拞娗棟 偦偺1 |

丂Cisco儖乕僞傗Catalyst傊偺儘僌僀儞擣徹梡偲偟偰丄儘乕僇儖偵 line vty 偺僷僗儚乕僪傗

丂enable 僷僗儚乕僪傪愝掕偣偢偵丄偦偺擣徹梡偺儐乕僓ID/僷僗儚乕僪忣曬傪丄TACACS+

丂僒乕僶側偳偱堦妵娗棟偡傞偙偲偑偱偒傞丅仸 AAA傪幚憰偟偰儘乕僇儖偱娗棟偡傞愝掕傕壜丅

|

| 廤拞娗棟 偦偺2 |

丂僱僢僩儚乕僋偵傾僋僙僗偡傞擣徹梡偺儐乕僓/僷僗儚乕僪傪儘乕僇儖僨乕僞儀乕僗偱娗棟偣偢偵

丂RADIUS僒乕僶偱堦妵娗棟偡傞偙偲偑偱偒傞丅仸 AAA傪幚憰偟偰儘乕僇儖偱娗棟偡傞愝掕傕壜丅

|

| RADIUS偺僒億乕僩 |

丂AAA傪幚憰偡傞偙偲偵傛傝丄昗弨婯奿偱偁傞RADIUS僾儘僩僐儖偑僒億乕僩偝傟傞傛偆偵側傞丅

丂偙傟偵傛傝Cisco ISE側偳偺RADIUS僒乕僶偩偗偱側偔丄MS側偳懠儊乕僇乕偺RADIUS僒乕僶傪

丂巊梡偟偰擣徹偑偱偒傞傛偆偵側傝丄儅儖僠儀儞僟乕偺擣徹丄擣壜娐嫬傪峔抸偡傞偙偲偑偱偒傞丅

|

丂仧丂Cisco IOS - AAA偺3偮偺乽擣徹乿愝掕

丂AAA偵偍偄偰乽擣壜乿偲乽傾僇僂儞僥傿儞僌乿偼丄乽擣徹乿偑惉岟偟偨屻偺僾儘僙僗偱偡丅偮傑傝丄愭偢偼

丂Cisco IOS偱偼乽擣徹乿傪幚憰偝偣傑偡丅偦偺擣徹偱偼丄戝偒偔埲壓偺3偮偺擣徹愝掕傪専摙偡傞昁梫偑偁傝丄

丂乽擣徹僞僀僾乿偼壗偱偁傞偺偐乽儕僗僩乿偼偳偆偡傞偺偐乽擣徹曽幃乿偼偳偺傛偆偵幚憰偡傞偺偐峫偊傑偡丅

| 擣徹愝掕 |

愢柧 |

| 擣徹僞僀僾 |

丂1丂login 丗 NW婡婍傊偺僐儞僜乕儖愙懕傗丄telnet丄SSH偵傛傞line vty愙懕偺偨傔偺擣徹愝掕

丂2丂dot1x 丗 IEEE802.1X擣徹偺偨傔偺擣徹愝掕

丂3丂enable 丗 enable僐儅儞僪偱摿尃儌乕僪偵堏峴偡傞偨傔偺擣徹

丂4丂ppp 丗 僟僀儎儖傾僢僾側偳偵傛傞PPP愙懕偺偨傔偺擣徹愝掕

丂仸丂幚嵺偺NW僄儞僕僯傾偺巇帠偲偟偰庡偵巊梡偡傞偺偼乽1 login丄2 dot1x乿偺2偮偩偗偲側傞丅

|

| 儕僗僩 |

丂1丂default 丗 VTY丄TTY丄Console丄Aux側偳丄慡偰偺夞慄偵帺摦揑偵揔梡偝傟傞擣徹曽幃

丂2丂擟堄偺柤慜 丗 忋婰偺夞慄偛偲偵屄暿偵擣徹曽幃傪揔梡偟偨偄応崌偵揔梡偝傟傞擣徹曽幃

|

| 擣徹曽幃 |

丂1丂group server-group

丂2丂group radius

丂3丂group tacacs+

丂4丂enable

丂5丂line

丂6丂local

丂7丂local-case

丂8丂none

|

丂擣徹曽幃偼暋悢傪慖戰偡傞偙偲偑偱偒傑偡丅暋悢傪慖戰偟偨応崌丄嵟弶偵巜掕偟偨曽幃偱擣徹傪峴偭偰

丂偦偺擣徹偑峴偊側偐偭偨応崌丄師偺曽幃偵堏峴偟傑偡丅暿搑乽Authentication乿偺儁乕僕偱徻嵶偵夝愢丅

|