|

�@���@RADIUS��TACACS+�̈Ⴂ

�@AAA�������������l�b�g���[�N�@��͔F�A�F�A�A�J�E���e�B���O���s�����߂ɁA��ʓI��Cisco IOS�ł�

�@RADIUS�ATACACS+�AKerberos�̃Z�L�����e�B�v���g�R�����g�p���ăT�[�o�ƒʐM������̂���ʓI�ł��B

�@�����ł͍ł��g�p�����TACACS+�v���g�R����RADIUS�v���g�R���ɂ��āA���̈Ⴂ���ȒP�ɏЉ�܂��B

| �v���g�R�� |

�W���� |

�g�p�|�[�g |

���� |

| RADIUS |

IETF�W�� |

UDP 1812�AUDP 1813 |

�p�X���[�h���݈̂Í��� |

| TACACS+ |

�V�X�R�Ǝ� |

TCP 49 |

�p�P�b�g�S�̂��Í��� |

�@RADIUS�ł́u�F�ƔF�v�ɂ�UDP�|�[�g1812�A�u�A�J�E���e�B���O�v��UDP�|�[�g1813���g�p���܂��B

�@�����ł́A�u�F�ƔF�v��UDP�|�[�g1645�A�u�A�J�E���e�B���O�v��UDP�|�[�g1646���g�p���Ă��܂��B

�@RADIUS�v���g�R���ɂ��ẮAAAA���f�����m�������O�ɊJ�����ꂽ�v���g�R���ł���u�F�ƔF�v��

�@�g�ݍ��킳��Ă���1�̃T�[�r�X�Ƃ��ē�������āA�u�A�J�E���e�B���O�v�̂ݕ�������Ă��܂��B����A

�@TACACS+�v���g�R���ɂ��Ắu�F�v�u�F�v�u�A�J�E���e�B���O�v��3�̃T�[�r�X���������Ă��܂��B

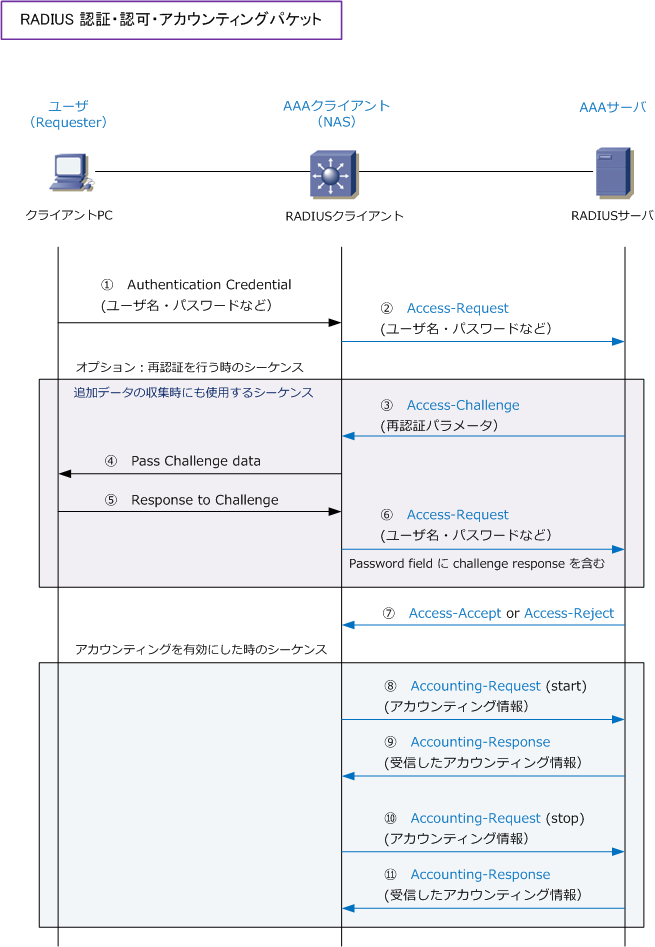

�@���@AAA�N���C�A���g �� AAA�T�[�o�Ԃ̒ʐM�i RADIUS�v���g�R���j

�@���}�́ARADIUS�v���g�R���ɂ��u�F�v�u�F�v�u�A�J�E���e�B���O�v�p�P�b�g�̃V�[�P���X�ł��B

�@RADIUS�ł́u�F�E�F�v��1��Access-Request��Access-Accept�p�P�b�g�ɑg�ݍ��܂�Ă��܂��B

�@�@�@

�@�A�@���͂������[�U���A�p�X���[�h�ANAS��IP�A�h���X�ANAS�̃|�[�g�ԍ��Ȃǂ��܂܂ꂽ���𑗐M�B

�@�F�@Access-request�ő��M���ꂽ���L�Í����i Shared Secret �j���T�[�o�Őݒ肳��Ă���l�Ɣ�r�B

�@��v����ꍇ�A���[�U���ƃp�X���[�h��RADIUS�T�[�o��DB�ɂ�����Ɣ�r�B�������v����ꍇ��

�@Access-Accept�̑��M���ɁA���̃Z�b�V�����Ŏg�p�����A�g���r���[�g�i VLAN��ACL�Ȃ� �j��Ԃ��B

�@�G�@�A�J�E���e�B���O�t�F�[�Y�́u �F����єF�t�F�[�Y�̊����� �v�ɓƗ������t�F�[�Y�Ƃ��ĊJ�n�B

�@���@AAA�N���C�A���g �� AAA�T�[�o�Ԃ̒ʐM�i TACACS+�v���g�R���j

�@TACACS+�v���g�R���̏ꍇ�́u�F�v�u�F�v�u�A�J�E���e�B���O�v��3�����S�ɕ������Ă��܂��B

�@�ȉ��́u�������v��NAS����TACACS+�T�[�o�ցA�u�������v��TACACS+�T�[�o����NAS�ւ̃t���[�ł��B

�@���@Authentication�i�F�j

�@�@�@�������@Send Start - User trying to connect

�@�A�@�������@Get User - to ask client to get username

�@�B�@�������@CONTINUE - to give server username

�@�C�@�������@Get Pass - to ask client to get password

�@�D�@�������@CONTINUE - to give server password

�@�E�@�������@Pass / Fail - to indicate pass/fails status

�@���@Authorization�i�F�j

�@�@�@�������@Request - for service=shell

�@�A�@�������@Response - to indicate pass/fail status

�@�B�@�������@Request - for command & command-argument

�@�C�@�������@Response - to indicate pass/fail status

�@���@Accounting�i�A�J�E���e�B���O�j

�@�@�@�������@Request - for start-exec

�@�A�@�������@Response - that record was received

�@�B�@�������@Request - for command

�@�C�@�������@Response - that record was received

�@�D�@�������@Request - for stop-exec

�@�E�@�������@Response - that record was received

�@802.1X�F�Ŏg�p�ł���F�T�[�o��RADIUS�T�[�o�݂̂ł���ATACACS+��Kerberos�͎g�p�ł��܂���B

|