|

◆ インターネット接続ルータのセキュリティ

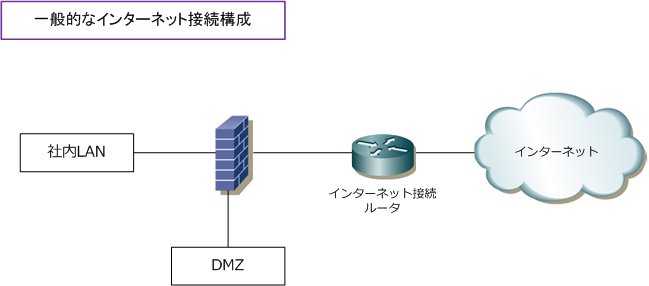

一定の企業規模になると、インターネット接続構成は下図のように、インターネット接続用のルータと

ファイアウォールを分離するのが一般的です。この構成の場合は、社内LANへの不正なアクセス制限や

セキュリティ確保はファイアウォールが担うので、インターネット接続ルータではインターネット接続

のための適切なIPルーティングさえ出来ていればOKです。しかしながら、社内LANに対してではなくて、

インターネット接続ルータそのものへの攻撃を防止するための、基本的なセキュリティ設定は必要です。

※ 大企業では、インターネット接続ルータとファイアウォールをそれぞれ2台導入して、冗長化構成とするのが一般的な構成。

※ Webサーバなどの公開サーバを設置する場合、ルータやファイアウォールだけでなくロードバランサ、IPSなども導入します。

◆ Cisco IOS基本セキュリティの設定

上記では、インターネット接続ルータそのものへの攻撃を防止するための設定が必要だと説明しました。

具体的にどのような設定が必要かといいますと、Cisco IOSルータの場合は、Cisco IOSでデフォルトで

有効になっている「必要のないサービスを無効にする設定」が必要です。当然、これ以外にもいくつかの

必要な設定情報がありますが、この無駄なサービスを無効にするという設定は非常に重要です。今回は

それを紹介していきます。なお以下で紹介するコマンドは、IOSバージョンによってすでにデフォルトで

無効になっているものもあります。その場合は、無効にするCiscoコマンドを設定しても表示されません。

| 機能 |

説明 |

機能を無効にするグローバル設定 |

| CDP |

隣接するCisco機器を認識できるCisco独自のプロトコル |

no cdp run |

| PAD |

X.25で使用するPAD(Packet Assembler/Disassembler)機能 |

no service pad |

| TCP small servers |

echo, chargen の標準TCPネットワーク機能。レガシーな機能 |

no service tcp-small-servers |

| UDP small servers |

echo, discard の標準UDPネットワーク機能。レガシーな機能 |

no service udp-small-servers |

| HTTP Server |

Cisco機器の管理アクセスの際にHTTP接続できる機能 |

no ip http server |

| HTTPS Server |

Cisco機器の管理アクセスの際にHTTPS接続できる機能 |

no ip http secure-server |

| DHCP Server |

Cisco機器がDHCPサーバとして動作する機能 |

no service dhcp

|

| BOOTP Server |

他のルータがこのルータから起動することを可能にする機能 |

no ip bootp server |

| Finger |

リモートからユーザリストを得られるUNIXのユーザ検索機能 |

no ip finger

no service finger

|

| 設定の自動読込 |

ルータがコンフィグをTFTPでロードするように試みる機能 |

no boot network

no service config |

| IPソースルーティング |

パケットが自身の経路を指定できるようにする機能 |

no ip source-route |

| DNS |

ルータ上でDNSによる名前解決を行う機能 |

no ip domain-lookup |

| 機能 |

説明 |

機能を無効にするI/F設定 |

| Proxy ARP |

ルータがL2アドレス解決のためのプロキシとして動作する機能 |

no ip proxy-arp |

| IP directed broasdcast |

ブロードキャストすべき対象のネットワークを識別できる機能 |

no ip directed-broadcast |

| IP unreachable |

ICMP host unreachable メッセージを送信する機能 |

no ip unreachable |

| IP redirect |

ICMP redirect メッセージを送信する機能 |

no ip redirect |

| IP mask-reply |

ICMP mask reply メッセージを送信する機能 |

no ip mask-reply |

※ これらのセキュリティ設定は、企業内でLAN/WANルータとして使用していて外部接続していない機器なら、不要と言えます。

※ インターネット接続兼ファイアウォールという位置付けならば、上記だけではなくCBACなどのFirewall設定が必要と言えます。

機能を無効にする上記のI/Fコマンドは、信頼されていないインターネット側セグメントのインターフェース

で設定するようにします。CDPをグローバルで有効にしている場合は、インターネット側に接続されている

I/Fだけでも無効(no cdp enable)にするようにしましょう。

◆ Cisco IOS基本セキュリティの設定(最適化の設定)

インターネット接続ルータだけではなく、Cisco IOSデバイスを管理する上で役立つ最適化の設定を紹介

します。ここでのコマンドは先に紹介したセキュリティコマンド同様、当方も実際に設定するコマンドです。

| グローバルコマンド |

説明 |

| service timestamps debug datetime msec localtime |

debug 出力時に表示させるタイムスタンプ形式の推奨設定 |

| service timestamps log datetime msec localtime |

log 出力時に表示させるタイムスタンプ形式の推奨設定 |

| service password-encryption |

コンフィグ上で表示されるパスワードの暗号化 |

| service sequence-numbers |

ログメッセージへのシーケンス番号の表示 |

| configuration mode exclusive auto |

誰かがコンフィグモードに入っていれば排他するので

コンフィグを変更する管理者は常に一人だけになる。 |

| enable secret ***** |

特権パスワードの設定。※ enable passwordを使用しない) |

service tcp-keepalive-in

service tcp-keepalive-out |

デバイスからTCPセッションのためのTCP キープアライブ

を送信できるようになる結果、ハングしたTelnetのセッション

をクリアされるようになる。2つでセットのコマンド。 |

◆ Cisco IOS基本セキュリティの設定(ACLの設定)

上記ではCisco IOSのセキュリティコマンドを紹介しました。最後に汎用的なセキュリティACLを紹介します。

以下のACLは、例えばインターネット接続ルータ兼ファイアウォールのルータが、CBACなどのステートフル

インスペクションができずにセキュリティ機能が弱い場合に最低限設定しておくようなACLです。このACLは

内容から分かるかと思いますが、スプーフィングによる不正アクセスを防止するためのシンプルな内容です。

deny ip 0.0.0.0 0.0.0.255 any

deny ip 127.0.0.0 0.255.255.255 any

deny ip 169.254.0.0 0.0.255.255 any

deny ip 192.0.2.0 0.0.0.255 any

deny ip 224.0.0.0 15.255.255.255 any

deny ip 240.0.0.0 0.255.255.255 any

deny ip 10.0.0.0 0.255.255.255 any

deny ip 172.16.0.0 0.15.255.255 any

deny ip 192.168.0.0 0.0.255.255 any

permit ip any any

上記のACLをインターネット接続側のインターフェースに Inbound で適用します。

以上がいわゆるCisco IOSセキュリティ設定コマンドです。実はこれ以外にもありますが、上記以外の内容

の中には、ルータとしての動作に問題を引き起こす可能性があるものもあるので、明確な理由がないかぎり

これ以上は細かく設定しない方がよいかと思います(不正アクセス時の警告バナーくらいはいいと思います)

|